| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- python

- xss game

- xss game 풀이

- 배열

- 포인터

- window

- github

- suninatas 풀이

- 파이썬

- 조건문

- document

- sql injection

- lord of sql injection

- 김성엽 대표님

- burp suite

- Pwndbg

- IF문

- 함수

- 백준 알고리즘

- 백준 파이썬

- 객체

- blind sql injection

- element 조회

- object

- 사칙연산

- jQuery

- 자바스크립트

- htmlspecialchars

- 메소드

- property

Archives

- Today

- Total

power-girl0-0

[webhacking.kr - old] 28번 본문

728x90

주소 : https://webhacking.kr/old.php

Webhacking.kr

webhacking.kr

[ 풀이 ]

미션이 flag.php라는 파일을 읽는 것이다.

링크를 클릭하니, 아무것도 출력되지 않는 것을 확인할 수 있다.

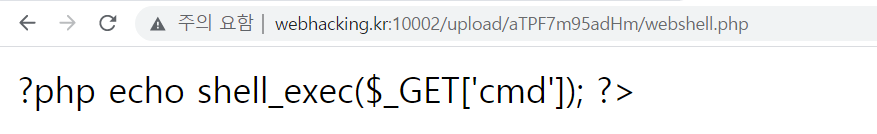

웹쉘 공격인가 하여, 임의의 webshell코드를 올린 결과 <가 필터링 되는 것을 알 수 있다!

그렇다면, 웹쉘은 아니라는 것이다 -ㅁ-

이번 문제는 감이 잡히지 않아,,, 검색을 살짝 해보았다,,,,ㅎ_ㅎ

.htaccess를 이용하는 문제라는 것을 알았다! 무엇인지 궁금하면, 아래 주소를 참고하면 될 듯 하다!

https://power-girl0-0.tistory.com/522

.htaccess를 이용해서, php파일을 실행하지 않게 설정하면 문자열로 보이게 될 것이다.

이를 이용해서, flag.php 파일에 접근하면 안에 소스코드가 문자열로 출력되어 확인할 수 있을 것으로 예측된다.

.htaccess파일을 php파일이 실행되지 않도록 설정되도록 만들어보자!

내용은 아래와 같이하여, 저장하고 업로드하였다.

참고로, 해당 내용은 php파일이 실행되지 않도록 설정하는 코드에 해당된다.

| php_flag engine off |

업로드 후 flag.php를 읽으니, 아래와 같이 문자열이 되어서 소스코드가 출력되는 것을 볼 수 있다.

해당 플래그를 Auth페이지에서 입력하여 전송하면 문제가 풀린다.

728x90

'War game > webhacking.kr' 카테고리의 다른 글

| [webhacking.kr - old] 34번 (0) | 2021.06.29 |

|---|---|

| [webhacking.kr - old] 33번 (0) | 2021.06.29 |

| [webhacking.kr - old] 27번 (0) | 2021.06.28 |

| [webhacking.kr - old] 26번 (0) | 2021.06.27 |

| [webhacking.kr - old] 25번 (0) | 2021.06.27 |

Comments